来源:“国家互联网应急中心cncert”微信公众号

为全面反映2020年上半年我国互联网在恶意程序传播、漏洞风险、ddos攻击、网站安全等方面的情况,cncert对上半年监测数据进行了梳理,形成监测数据分析报告如下。

一、恶意程序

(一)计算机恶意程序捕获情况

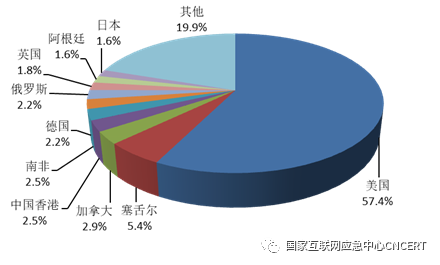

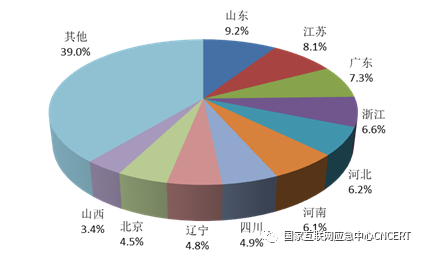

2020年上半年,捕获计算机恶意程序样本数量约1,815万个,日均传播次数达483万余次,涉及计算机恶意程序家族约1.1万余个。按照传播来源统计,境外恶意程序主要来自美国、塞舌尔和加拿大等,境外具体分布如图1所示;位于境内的恶意程序主要来自浙江省、广东省和北京市等。按照目标ip统计,我国境内受计算机恶意程序攻击的ip地址约4,208万个,约占我国ip总数的12.4%,这些受攻击的ip地址主要集中在山东省、江苏省、广东省、浙江省等,我国受计算机恶意程序攻击的ip分布情况如图2所示。

图1 计算机恶意代码传播源位于境外分布情况

图2 我国受计算机恶意代码攻击的ip分布情况

(二)计算机恶意程序用户感染情况

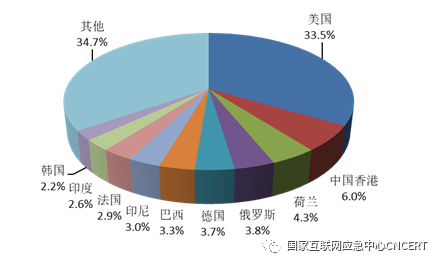

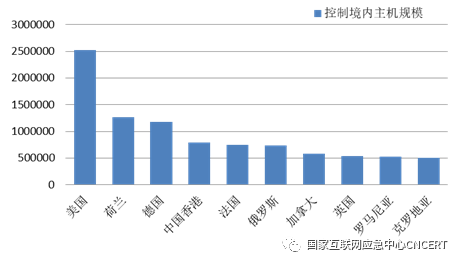

我国境内感染计算机恶意程序的主机数量约304万台,同比增长25.7%。位于境外的约2.5万个计算机恶意程序控制服务器控制我国境内约303万台主机。就控制服务器所属国家或地区来看,位于美国、中国香港地区和荷兰的控制服务器数量分列前三位,分别是约8,216个、1,478个和1,064个,具体分布如图3所示;就所控制我国境内主机数量来看,位于美国、荷兰和德国的控制服务器控制规模分列前三位,分别控制我国境内约252万、127万和117万台主机,如图4所示。此外,根据抽样监测数据发现,针对ipv6网络的攻击情况也开始出现,境外累计约1,200个ipv6地址的计算机恶意程序控制服务器控制了我国境内累计约1.5万台ipv6地址主机。

图3 控制我国境内主机的境外木马僵尸网络控制端分布

图4 控制我国境内主机数量top10的国家或地区

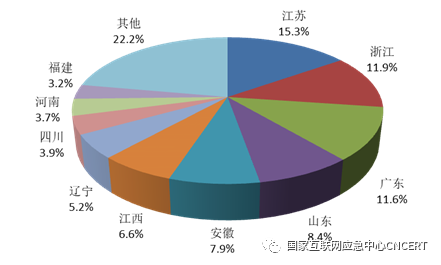

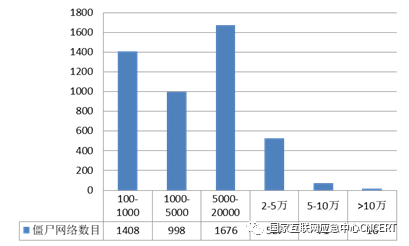

从我国境内感染计算机恶意程序主机数量地区分布来看,主要分布在江苏省(占我国境内感染数量的15.3%)、浙江省(占11.9%)、广东省(占11.6%)等,具体分布如图5所示。在因感染计算机恶意程序而形成的僵尸网络中,规模在100台主机以上的僵尸网络数量4,696个,规模在10万台以上的僵尸网络数量16个,如图6所示。相关机构处置了45个控制规模较大的僵尸网络,有效控制计算机恶意程序感染主机引发的危害。

图5 我国境内感染木马僵尸程序的主机数量按地区分布

图6 僵尸网络的规模分布

(三)移动互联网恶意程序

通过自主捕获和厂商交换发现新增移动互联网恶意程序163万余个,同比增长58.3%。通过对恶意程序的恶意行为统计发现,排名前三的仍然是流氓行为类、资费消耗类和信息窃取类,占比分别为36.5%、29.2%和15.1%。为有效防范移动互联网恶意程序的危害,严格控制移动互联网恶意程序传播途径,国内125家提供移动应用程序下载服务的平台下架812个移动互联网恶意程序,有效防范移动互联网恶意程序危害,严格控制移动互联网恶意程序传播途径。

近年来,我国逐步加大对应用商店、应用程序的安全管理力度,要求应用商店对上架app的开发者进行实名审核,对和内容九游会国际娱乐的版权审核等,使得互联网黑产应用商店传播恶意app的难度明显增加。但同时,能够逃避监管并实现不良目的的“擦边球”式灰色应用却有所增长,例如:具有钓鱼目的、欺诈行为的仿冒app成为黑产的重要工具,持续对金融、交通、电信等重要行业的用户形成较大威胁。2020年上半年,通过自主监测和投诉举报方式发现新出现的仿冒app下载链接180个。这些仿冒app具有容易复制、版本更新频繁、蹭热点快速传播等特点,主要集中在仿冒公检法、银行、社交软件、支付软件、抢票软件等热门应用上,仿冒方式以仿冒名称、图标、页面等内容为主,具有很强的欺骗性。目前,由于开发者在应用商店申请app上架前,需提交软件著作权等证明材料,因此仿冒app很难在应用商店上架,其流通渠道主要集中在网盘、云盘、广告平台等其他线上传播渠道。

(四)联网智能设备恶意程序

目前活跃在智能设备上的恶意程序家族超过15种,包括mirai、gafgyt、dofloo、tsunami、hajime、mrblack、mozi、pinkpot等。这些恶意程序一般通过漏洞、暴力破解等途径入侵和控制智能设备。遭入侵控制后,联网智能设备存在用户信息和设备数据被窃、硬件设备遭控制和破坏、设备被用作跳板对内攻击内网其他主机或对外发动ddos攻击等安全威胁和风险。

上半年,发现智能设备恶意程序样本约126万余个,其中大部分属于mirai家族和gafgyt家族,占比超过96.0%。服务端传播源ip地址5万余个,我国境内疑似受感染智能设备ip地址数量约92万个,与2019上半年相比基本持平,主要位于浙江省、江苏省、安徽省、山东省、辽宁省等地。被控联网智能设备日均向1千余个目标发起ddos攻击,与2019年上半年相比也基本持平。

二、安全漏洞

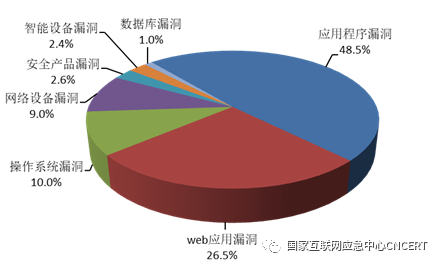

国家信息安全漏洞共享平台(cnvd)收录通用型安全漏洞11,073个,同比大幅增长89.0%。其中,高危漏洞收录数量为4,280个(占38.7%),同比大幅增长108.3%,“零日”漏洞收录数量为4,582个(占41.4%),同比大幅增长80.7%。安全漏洞主要涵盖的厂商或平台为谷歌(google)、wordpress、甲骨文(oracle)等。按影响对象分类统计,排名前三的是应用程序漏洞(占48.5%)、web应用漏洞(占26.5%)、操作系统漏洞(占10.0%),如图7所示。2020年上半年,cnvd处置涉及政府机构、重要信息系统等网络安全漏洞事件近1.5万起。

图7 cnvd收录安全漏洞按影响对象分类统计

三、拒绝服务攻击

因攻击成本低、攻击效果明显等特点,ddos攻击仍然是互联网用户面临的最常见、影响较大的网络安全威胁之一。抽样监测发现,我国每日峰值流量超过10gbps的大流量ddos攻击事件数量与2019年基本持平,约220起。

(一)攻击资源活跃情况

经过持续监测分析与处置,可被利用的ddos攻击资源稳定性降低,可利用活跃资源数量被控制在较低水平。累计监测发现用于发起ddos攻击的活跃c&c控制服务器2,379台,其中位于境外的占比95.5%,主要来自美国、荷兰、德国等;活跃的受控主机约122万台,其中来自境内的占比90.3%,主要来自江苏省、广东省、浙江省、山东省、安徽省等;反射攻击服务器约801万台,其中来自境内的占比67.4%,主要来自辽宁省、浙江省、广东省、吉林省、黑龙江省等。

(二)境内大流量攻击情况

在监测发现境内峰值流量超过10gbps的大流量攻击事件中,主要攻击方式仍然是tcp syn flood、ntp amplification、ssdp amplification、dns amplification和udp flood,以上五种攻击占比达到82.9%。为躲避溯源,攻击者倾向于使用这些便于隐藏攻击源的攻击方式,并会根据攻击目标防护情况灵活组合攻击流量,混合型攻击方式占比为16.4%。此外,随着近年来“ddos即服务”黑产模式猖獗,攻击者倾向于使用大流量攻击将攻击目标网络瞬间瘫痪,ddos攻击时长小于半小时的攻击占比达81.5%,攻击目标主要位于浙江省、江苏省、福建省、山东省、广东省、北京市等,占比高达81.1%。

(三)主流攻击平台活跃情况

通过持续监测和跟踪ddos攻击平台活跃情况发现,网页ddos攻击平台以及利用gafgyt、mirai、xor、billgates、mayday等僵尸网络家族发起攻击仍持续活跃,发起ddos攻击事件较多。作为“ddos即服务”黑产模式之一的网页ddos攻击平台,因其直接面向用户提供服务,可由用户按需自主发起攻击,极大降低了发起ddos攻击难度,导致ddos攻击进一步泛滥。监测发现,由网页ddos攻击平台发起的ddos攻击事件数量最多,同比2019年上半年增加32.2%。当前互联网上大量活跃的缺乏安全防护的物联网设备,为ddos攻击平台猖獗发展提供了大量被控资源,导致ddos攻击事件一直高居不下。gafgyt和mirai恶意程序新变种不断出现,使得利用其形成的僵尸网络控制端和攻击事件数量维持在较高水平,而xor恶意程序家族有明显特征显示其在对外提供“ddos即服务”黑产业务,表现出以少量控制端维持较高攻击频度。

四、网站安全

(一)网页仿冒

监测发现针对我国境内网站仿冒页面约1.9万个。cncert重点针对金融行业、电信行业网上营业厅等6,226个仿冒页面进行处置,同比减少48.1%。在已协调处置的仿冒页面中,承载仿冒页面ip地址归属地居首位仍然是中国香港地区,占比达74.0%。

同时,互联网上关于“etc在线认证”网站的仿冒页面数量呈井喷式增长。进入5月后,在针对我国境内网站的仿冒页面中,涉及“etc在线认证”相关的网页仿冒数量占比高达61.2%,此类钓鱼网站的主要承载ip地址仍然位于境外。仿冒形式主要包括“etc信息认证”“etc在线办理认证”“etc在线认证中心”等不同页面主题,诈骗分子诱骗用户提交真实姓名、银行卡账号、身份证号、银行预留手机号、取款密码等个人隐私信息。

(二)网站后门

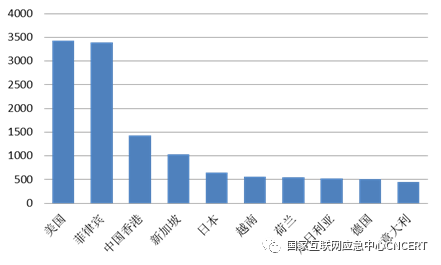

境内外约1.8万个ip地址对我国境内约3.59万个网站植入后门,我国境内被植入后门的网站数量较2019年上半年增长36.9%。其中,约有1.8万个境外ip地址(占全部ip地址总数的99.3%)对境内约3.57万个网站植入后门,位于美国的ip地址最多,占境外ip地址总数的19.0%,其次是位于菲律宾和中国香港地区的ip地址,如图8所示。从控制我国境内网站总数来看,位于菲律宾的ip地址控制我国境内网站数量最多,约为1.36万个,其次是位于中国香港地区和美国的ip地址,分别控制我国境内7,300个和6,020个网站。此外,随着我国ipv6规模部署工作加速推进,支持ipv6的网站范围不断扩大。此外,攻击源、攻击目标为ipv6地址的网站后门事件592起,共涉及攻击源ipv6地址累计35个、被攻击ipv6地址解析网站域名累计72个。

图8 境外向我国境内网站植入后门ip地址所属国家或地区top10

(三)网页篡改

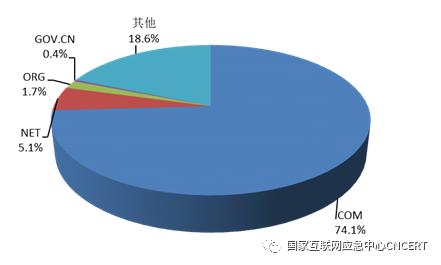

我国境内遭篡改的网站有约7.4万个,其中被篡改的政府网站有318个。从境内被篡改网页的顶级域名分布来看,占比分列前三位的仍然是“.com”“.net”和“.org”,分别占总数的74.1%、5.1%和1.7%,如图9所示

图9 境内被篡改网站按顶级域名分布

五、云平台安全

我国云平台上网络安全威胁形势依然较为严峻。首先,发生在我国主流云平台上的各类网络安全事件数量占比仍然较高。其中云平台上遭受ddos攻击次数占境内目标被攻击次数的76.1%、被植入后门链接数量占境内全部被植入后门链接数量的90.3%、被篡改网页数量占境内被篡改网页数量的93.2%。其次,攻击者经常利用我国云平台发起网络攻击。其中云平台作为控制端发起ddos攻击次数占境内控制发起ddos攻击次数的79.0%,作为木马和僵尸网络恶意程序控制的被控端ip地址数量占境内全部被控端ip地址数量的96.3%,承载的恶意程序种类数量占境内互联网上承载的恶意程序种类数量的79.0%。

六、工业控制系统安全

(一)工业控制系统互联网侧暴露情况

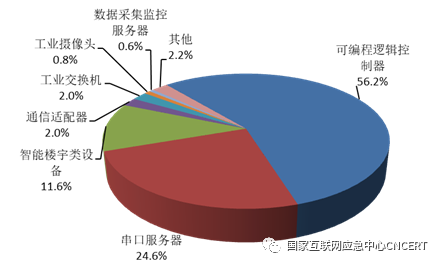

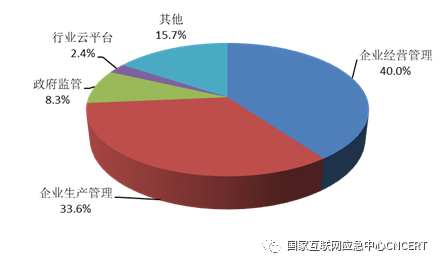

监测发现暴露在互联网上的工业设备达4,630台,涉及国内外35家厂商的可编程逻辑控制器、智能楼宇、数据采集等47种设备类型,具体类型分布如图10所示。其中存在高危漏洞隐患的设备占比约41%。监测发现电力、石油天然气、城市轨道交通等重点行业暴露的联网监控管理系统480套,其中电力262套、石油天然气118套、城市轨道交通100套,涉及的类型包括政府监管平台、远程监控、资产管理、工程安全、数据检测系统、管网调度系统、oa系统、云平台等,具体平台类型分布如图11所示。其中存在信息泄露、跨站请求伪造、输入验证不当等高危漏洞隐患的系统占比约11.1%。暴露在互联网的工业控制系统一旦被攻击,将严重威胁生产系统的安全。

图10 监测发现的联网工业设备的类型统计

图11 监测发现的重点行业联网监控管理系统类型统计

(二)工业控制系统互联网侧威胁监测情况

境内工业控制系统的网络资产持续遭受来自境外的扫描嗅探,日均超过2万次。经分析,行为源自于美国、英国、德国等境外90个国家,目标涉及境内能源、制造、通信等重点行业的联网工业控制设备和系统。大量关键信息基础设施及其联网控制系统的网络资产信息被境外嗅探,给我国网络空间安全带来隐患。

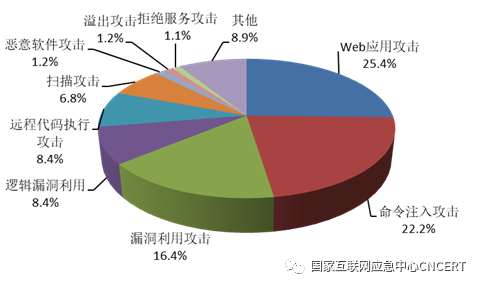

我国根云、航天云网、onenet、cosmoplat、奥普云、机智云等大型工业云平台持续遭受来自境外的网络攻击,平均攻击次数114次/日,同比上升27%,攻击类型如图12所示,涉及远程代码执行、拒绝服务、web漏洞利用等,工业云平台承载着大量接入设备、业务系统,以及企业、个人信息和重要数据,使其成为网络攻击的重点目标。

图12 工业云平台攻击事件的类型分布

(三)工业控制产品安全漏洞情况

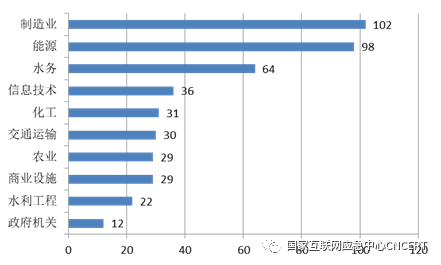

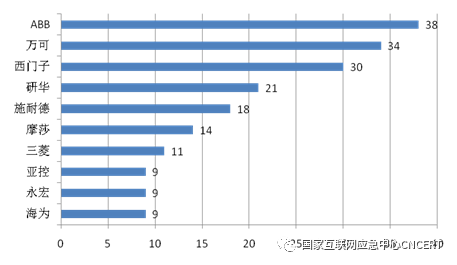

cnvd、cve、nvd及cnnvd四大漏洞平台新增收录工业控制系统产品漏洞共计323个,其中高中危漏洞占比达94.7%。如图13和图14所示,漏洞影响的产品广泛应用于制造业、能源、水处理、信息技术、化工、交通运输、商业设施、农业、水利工程、政府机关等关键信息基础设施行业,漏洞涉及的产品供应商主要包括abb、万可、西门子、研华、施耐德、摩莎、三菱、海为、亚控、永宏等。

图13 新增工业控制产品漏洞的行业分布top10

(注:受漏洞影响的产品可应用于多个行业)

图14 新增工业控制产品漏洞的供应商分布top10

【声明】文章来源于网上采集整理,九游会国际娱乐的版权归原作者所有,如有侵权,请邮件反馈yidunmarket@126.com,我们将尽快核实修改。